诱骗器路由器使用方法是什么?

- 生活知识

- 2025-04-27

- 7

- 更新:2025-04-08 15:51:20

在当今网络环境中,路由器的配置与使用变得至关重要。特别是一些特殊的路由器,如诱骗器路由器,它在网络安全领域扮演着重要角色。诱骗器路由器的使用方法是怎样的呢?本文将详细阐述,并提供专业指导,确保每位读者都能掌握其使用技巧。

什么是诱骗器路由器?

让我们简要了解诱骗器路由器的概念。诱骗器路由器是一种特殊的网络设备,它的主要功能是设置一个或多个“诱骗”网络,以吸引并捕获恶意软件、黑客或其他网络威胁。这种设备广泛应用于网络安全中,用以保护网络不受攻击和监控流量。

诱骗器路由器的使用方法

接下来,我们来详细讨论诱骗器路由器的使用方法。本文将分为几个部分,逐步引导您完成整个设置过程。

步骤一:选择合适的诱骗器路由器

在购买诱骗器路由器之前,需要仔细选择一款适合您需求的产品。考虑到性能、兼容性和易用性等因素。确认路由器支持诱骗功能,并了解其具体操作界面。

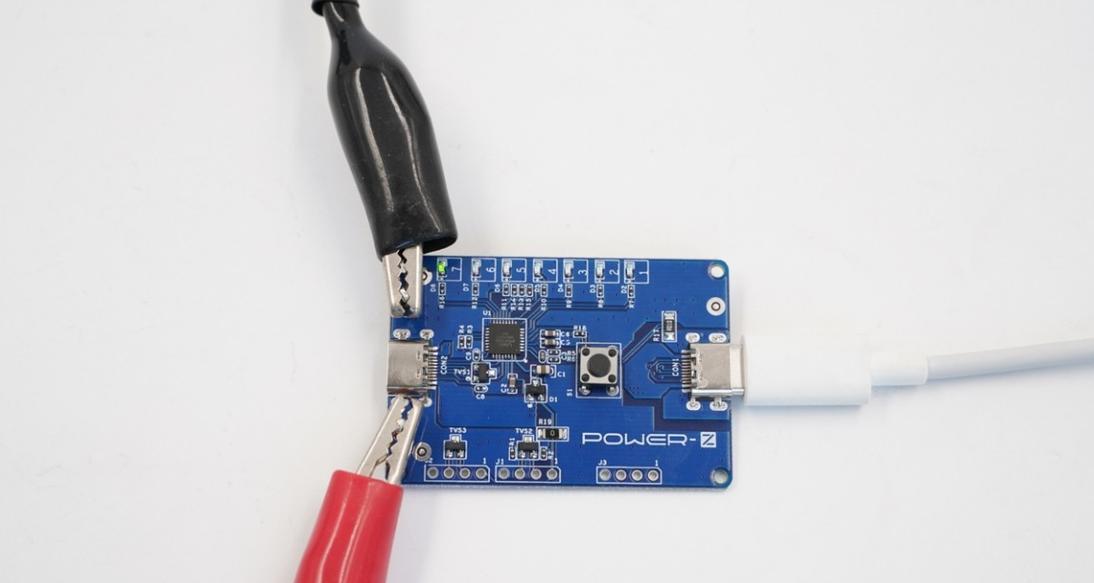

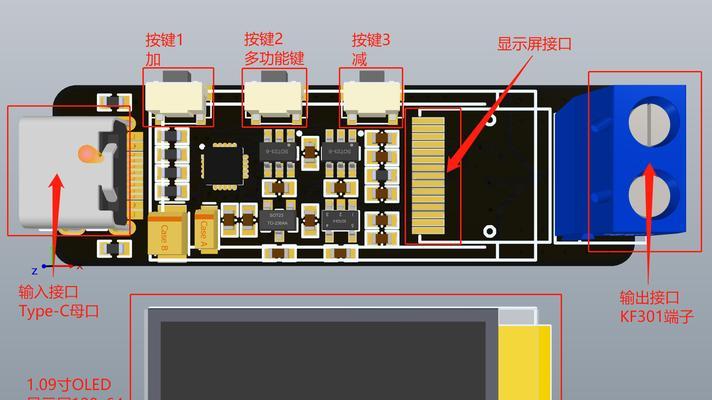

步骤二:连接诱骗器路由器

购买后,您需要将诱骗器路由器连接到您的网络环境中。这通常包括物理连接和电源连接。确保所有的硬件连接正确无误,然后开启路由器电源。

步骤三:配置路由器基础设置

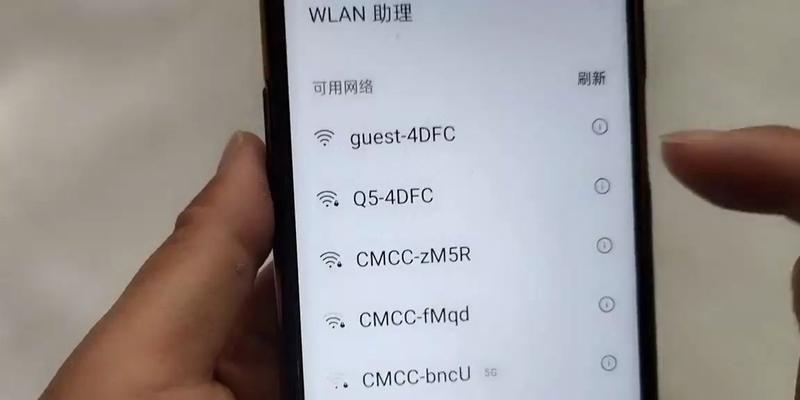

开启路由器后,您需要通过电脑或移动设备访问其管理界面。在浏览器中输入路由器的IP地址,然后使用默认的管理员用户名和密码登录。一旦登录,按照设置向导完成基础配置,如无线网络名称(SSID)和密码。

步骤四:设置诱骗网络

基础设置完成后,下一步是设置诱骗网络。这通常涉及创建一个与主网络相似但又略有不同的网络环境,以吸引潜在的攻击者。在管理界面中寻找“诱骗设置”或“蜜罐配置”等选项,根据向导进行配置。您可能需要指定一些特定的参数,如IP地址范围、网络名称和安全协议等。

步骤五:监控和分析

配置完成之后,您可以通过管理界面监控诱骗网络的活动。一些高级的诱骗器路由器甚至提供实时报告和分析功能,您可以利用这些功能来了解潜在威胁并及时作出响应。

步骤六:定期更新和维护

网络安全是一个不断发展的领域,定期更新您的诱骗器路由器固件和软件是非常重要的。确保您的设备处于最新状态,以抵御最新的网络威胁。

常见问题解答

问:诱骗器路由器安全吗?

答:是的,诱骗器路由器是为安全而设计的。它们通过创建一个安全的网络环境来吸引潜在的网络攻击,从而保护您的主要网络不受损害。

问:我需要特别的技术知识才能使用诱骗器路由器吗?

答:许多诱骗器路由器都设计有用户友好的界面和设置向导,使得即使是技术新手也能相对容易地进行配置和使用。

问:诱骗器路由器会增加我的网络复杂性吗?

答:一定程度上会增加,因为您需要管理两个网络环境:一个真实的和一个诱骗的。然而,这仅限于基本的管理,而诱骗网络的详细监控和分析通常由路由器自动完成。

实用技巧

定期检查更新:确保您的诱骗器路由器固件和软件定期更新,以获得最新的安全补丁和功能改进。

监控日志:定期查看诱骗网络的日志,分析潜在威胁和攻击模式,这将有助于您更好地了解网络环境并作出相应策略调整。

通过以上详细的介绍,您应该已经掌握了诱骗器路由器的使用方法。记住,网络安全是一个持续的过程,定期维护和检查是保证网络环境安全的关键。希望本文对您有所帮助,祝您在网络世界中安全愉快地航行。